Rubrika: IT služby

Bezpečnostní roundup: expertní tipy pro správu hesel

Heslo do počítače, heslo do VPN, různá hesla pro elektronická bankovnictví, hesla pro potvrzení transakcí, piny pro bankovní karty, SIM karty, heslo pro to či ono….

Hesla se kradou, a pak mizí peníze z účtu, ale třeba i osobní identita či důvěra klientů.

Trénujete paměť v rámci prevence Alzheimerovy choroby nebo si hesla raději zapisujete na papír? Či snad používáte jedno a to stejné heslo na všechno? Pokud jste byť jednou odpověděli ano, něco je špatně.

My v Q – COM už delší dobu důvěřujeme v soukromí i byznysu elektronickému nástroji pro správu hesel. Ale má to jeden háček. Je potřeba si správně vybrat!

Protože nechcete dopadnou jako miliony klientů, kteří svěřili svá hesla službě LastPass![]() a teď trnou, jestli si stihnou všechna uložená hesla změnit dřív, než se k nim dostanou zlotřilci. Pokud k vám ta informace ještě nedošla, doporučujeme článek serveru Seznam.cz „Změňte si hesla a prchejte. Po půl roce LastPass přiznal, co jim ukradli“

a teď trnou, jestli si stihnou všechna uložená hesla změnit dřív, než se k nim dostanou zlotřilci. Pokud k vám ta informace ještě nedošla, doporučujeme článek serveru Seznam.cz „Změňte si hesla a prchejte. Po půl roce LastPass přiznal, co jim ukradli“![]() .

.

Jak se tedy poprat se správou hesel, aby to bylo řešení snadné, bezpečné a rychlé? Naučte se díky našim tipům chránit své soukromé i pracovní údaje před kybernetickými hrozbami a zvyšte bezpečnost vašich online účtů.

SPRÁVA HESEL – SNADNO, BEZPEČNĚ, RYCHLE

Nic proti mozku, ale opravdu ho chceme zatěžovat stovkou různých hesel? Vzpomene si ve vypjatém okamžiku na „Zx0ZuA]a6bHcx(dv“?

Co se fyzické podoby hesla týče, zde skvěle platí Murphyho zákon. „Hledejte kdekoliv jinde než tam, kde by to mělo být.“ Ovšem za předpokladu, že se vyskytujete na stejných zeměpisných souřadnicích jako hledaný zápis.

Varianta „jedno heslo pro všechno“ je naprosté peklo. Už jsme o tom psali několikrát. Mrkněte na náš blog napříspěvek o ukradených heslech![]() .

.

Nejlepší řešení tedy stále, i po aféře LastPass, spatřujeme v nástroji pro správu hesel.

Nástroj pro správu hesel

Pro pořádek je však potřeba uvést, co to ten nástroj pro správu hesel je. Jedná se o software, který umožňuje uživatelům bezpečně uložit, spravovat a třeba i sdílet (mezi pracovními týmy či členy rodiny) svá hesla a jiné citlivé údaje. Takový nástroj také obvykle umožňuje generovat a ukládat silná hesla.

Jeho největším přínosem je, že pokud mu k tomu dáte oprávnění a pokyn, bude hesla automaticky vyplňovat do webových formulářů (stránky s přihlášením ke službě jako je mail, bankovnictví, různé aplikace, eshopy atp.), čímž se sníží riziko úniku hesla nebo jeho zneužití. Nepřepisujete heslo na klávesnici, tudíž ho útočník nemá jak odposlechnout. Právě to se stalo vývojářům z LastPass.

Správce hesel používá šifrování a jiná bezpečnostní opatření k ochraně svěřených údajů a může být k dispozici v různých formátech (desktopová aplikace, mobilní aplikace, webová služba, cloudová služba).

Prakticky to funguje tak, že si uživatel (tedy vy) pamatuje pouze jedno heslo „master password“ pro přístup do správce hesel a víc nic.

Jak si vybrat

Rádi se podělíme s naším checklistem požadavků, který jsme si při výběru vhodného nástroje sestavili. A tím nechceme říct, že se jedná o jediný a správný postup, ale nám zafungoval a s vybranou službou jsme nadmíru spokojeni již několik let.

- Vyhledejte nástroj, který používá silné šifrování a jiná bezpečnostní opatření k ochraně dat. Zajímejte se o to, jak nástroj ukládá a sdílí vaše hesla, jakým způsobem je chrání a jaké jsou jeho postupy pro odhalování a řešení bezpečnostních incidentů.

- Ujistěte se, že nástroj nabízí všechny funkce, které budete pro správu vašich hesel a jiných údajů potřebovat. My využíváme generování silných hesel, organizování hesel do kategorií, ale hlavně přistupujeme k nástroji z více zařízení (notebook + mobil) a v pracovních týmech hesla sdílíme.

- Vyberte takový nástroj, který je pro vás snadno použitelný a přehledný nabízející intuitivní uživatelské rozhraní. Fungující nápověda či aktivní diskuzní fórum se cení.

- Ujistěte se, že cenová politika odpovídá vašim potřebám a zdrojům. Některé nástroje jsou zdarma, jiné s placenou licencí. Přičemž zde vůbec nemusí platit, že nástroje za 0 Kč jsou méně bezpečné.

- Zvolte takový nástroj, který podporuje integraci s vašimi oblíbenými webovými prohlížeči a aplikacemi. Získáte tak větší flexibilitu a pohodlí při používání nástroje pro správu hesel.

Máme řešení

Nebudeme vás dlouho napínat, zvolili jsme open-source software KeePass![]() , který umožňuje uživatelům ukládat hesla v silně šifrované databázi.

, který umožňuje uživatelům ukládat hesla v silně šifrované databázi.

(Open-source znamená, že zdrojový kód nástroje je veřejný. Můžete si sami zkontrolovat, zda jsou bezpečnostní prvky implementovány správně.)

Předností tohoto nástroje (kromě toho, že je zdarma) je, že databáze může být uložena na zařízení uživatele nebo na cloudovém úložišti (jako jsou Dropbox, Google Drive, OneDrive atp.).

Využíváme tu druhou možnost a databázi ukládáme na námi provozovaném cloudovém úložišti DISQIE![]() , které nabízíme jako doplňkovou službu i našim klientům – vám.

, které nabízíme jako doplňkovou službu i našim klientům – vám.

S řešením KeePass + DISQIE tak máme přístup k heslům z mobilu i notebooku, databázi vybraných hesel sdílíme napříč týmy a jsme přesvědčeni, že jsme pro zabezpečení našich hesel udělali maximum. Proto této dvojici svěřujeme i naše soukromá hesla.

Díky cloudovému úložišti DISQIE máme vyřešeno také zálohování databází hesel.

Pokud vás naše řešení zajímá a chcete se o něm dozvědět více, neváhejte se zeptat. Půjdete-li jinou cestou, nezapomeňte na nastavení bezpečného zálohování vaší databáze hesel.

#cloud

#verzování

#bezpečnost

#český servis

#soulad s GDPR

#tuzemská lokace

#špičková podpora

#neomezeně uživatelů

#neomezený přenos dat

Nastal čas na změnu…

Využijte našich zkušeností v oblastech implementace systémů řízení, revizí systémů řízení, auditů a školení.

Pozor na cookies – většina webů to nemá v pořádku

S účinností od 1. 1. 2022 byl přijat zákon č. 374/2021 Sb., který výrazně zpřísňuje dosavadní pravidla používání cookies. Nebo spíše jen dohání směrnicí ePrivacy zavedený evropský standard v přístupu ke cookies.

Proto na vás cookie lišty intenzivně vyskakují na každém webu a nedají pokoj minimálně do do doby, než bude přijata úprava (například nařízení ePrivacy), která by evropský standard změnila.

Vy máte cookie lišty na svých webech v souladu s novými požadavky? Bez aktivního souhlasu uživatele s používáním cookies se už neobejdete! Nutno dodat, že převážná většina webů, které jsme prověřili, to v pořádku rozhodně nemá.

Utekla vám naše Novinka přehledně zpracovávající toto téma? Naleznete ji v našem archivu včetně návodu jak blokovat cookies ve vašem prohlížeči.

Nastal čas na změnu…

Využijte našich zkušeností v oblastech implementace systémů řízení, revizí systémů řízení, auditů a školení.

Kybernetická bezpečnost v automobilovém průmyslu

Také vás někdy při nastupování do auta napadlo, čemu že to vlastně svěřujete svůj život? Máme na mysli ta přibližovadla, která jsou prošpikovaná řídícími jednotkami (ECU), softwarem pomáhajícím s řízením a provozem vozidla či kusy komunikující na bázi V2X (vehicle to everything) s ostatními vozidly nebo prvky dopravní infrastruktury.

Už teď to jsou počítače na kolech. Udává se, že luxusní auto obsahuje až 100 milionů řádků softwarového kódu a řádky každým rokem ve velkém přibývají. Pro srovnání, osobní letadlo jich má údajně jen 15 milionů. To už je solidní výzva pro kyberzločince, nemyslíte? Mohou se zaměřit na získání dat o funkci a pohybu vozidla nebo i o osobě uživatele. Lákavý může být i demonstrativní zásah do řízení s následným vydíráním nebo se motivem může stát prostá krádež či únos. Nepopisujeme děj futuristického filmu z devadesátek, ale blízkou budoucnost.

Zachytili jste zprávu koncem loňského listopadu, že vozidla značky Tesla podporující bezklíčový přístup nemohla být několik hodin prostřednictvím této technologie zamčena či odemčena? Naštěstí nešlo o útok hackera, ale jen o výpadek po aktualizaci mobilní aplikace, která bezklíčový přístup k vozidlům umožňuje.

Není se tedy čemu divit, že regulační orgány a průmyslové skupiny usilují o standardizaci požadavků automobilového kybernetického zabezpečení.

Světové fórum EHK OSN pro harmonizaci předpisů o vozidlech (WP.29) vyvinulo nová nařízení, díky nimž se podmínkou homologace vozidel stane povinná certifikace kybernetické bezpečnosti a bezpečnosti aktualizace softwaru silničních vozů.

Prokazování shody v oblasti Systému managementu kybernetické bezpečnosti (CSMS – Cyber Security Management System) podle nařízení UNECE R 155 a v oblasti Systému managementu aktualizace softwaru (SUMS – Software Update Management System) podle nařízení UNECE R 156 bude v EU povinné pro nové modely od července 2022 a pro všechny nově registrované vozy od července 2024. Nařízení chtějí přijmout i další země jako je Jižní Korea či Japonsko.

Za tím účelem se úpěnlivě pracovalo na normě, která byla vydaná v srpnu 2021 Mezinárodní organizací pro standardizaci ISO/SAE 21434:2021 Silniční vozidla – Kybernetická bezpečnost (Road vehicles – Cybersecurity engineering). Norma se zaměřuje na přístup orientovaný na riziko a také na procesy kybernetické bezpečnosti pro všechny fáze životního cyklu vozidla.

Následovat má norma ISO/DIS 24089 Silniční vozidla – Aktualizace softwaru (Road vehicles – Software update engineering), která je stále ve vývoji.

Nezbývá než doufat, že se vše stihne a katastrofické scénáře zůstanou specifikem filmového průmyslu.

Nastal čas na změnu…

Využijte našich zkušeností v oblastech implementace systémů řízení, revizí systémů řízení, auditů a školení.

Bezpečný internet – jak se bránit útokům

Den bezpečnějšího internetu

Připomíná se druhé úterý v únoru už od roku 2004 a vyzývá všechny zúčastněné strany, aby se spojily a připomenuly všechny aktivity, které mohou pomoci udělat internet lepším a bezpečnějším místem. Koordinátorem tohoto dne pro Českou republiku je národní Safer Internet centrum, které spravuje sdružení CZ.NIC .

Do této akce se opětovně zapojujeme i my, společnost Q – COM, která je již více než 20 let předním českým poskytovatelem konzultačních, analytických a auditních služeb v oblasti řízení podniků a informačních technologií.

Díky internetu nemusíme vytáhnout paty z domu, pracujeme vzdáleně, nákupy obstaráme v e-shopech, s učiteli dětí se domluvíme mailem. Kamarády máme na dosah v sociálních sítích. Prostřednictvím internetu si zřídíme bankovní účet nebo založíme novou společnost ![]() , aniž bychom museli podstoupit jedinou návštěvu jakéhokoliv úřadu.

, aniž bychom museli podstoupit jedinou návštěvu jakéhokoliv úřadu.

Chceme se bavit, nakupovat, vzdělávat? Možnosti jsou nepřeberné, rychle dostupné a velmi pohodlné. Natolik pohodlné, že zapomínáme na to nejdůležitější. Na bezpečnost. Zapomínáme, že internet je dobrý sluha, ale zlý pán. Zapomínáme, že jsou mezi námi kyberzločinci, kteří vymýšlí nové a novější možnosti (phishing, vishing, spoofing), jak z nás vylákat to, co potřebují – peníze, přístupové údaje, osobní údaje, data nebo informace.

Slyšeli jste o phishingu? Jde o podvodné jednání, kdy se zločinci snaží z oběti vylákat nejrůznější údaje – hesla, čísla platebních karet a jejich bezpečnostních kódů, přístupové údaje. Jsme přesvědčeni, že jste se i vy někdy stali terčem takového útoku. Jen o tom třeba ani nevíte.

Označení vzniklo z anglického slova fishing, tedy rybaření. Útočníci zasílají velké množství podvodných zpráv a čekají, kdo se chytí. A on se vždy někdo chytí. V dnešní době jde o nejrozšířenější podobu počítačové kriminality na světě. U nás je phishing chápán jako trestný čin podvodu, kdy pachateli hrozí dva roky odnětí svobody.

Nejčastěji se jedná o podvodné e-maily. „Doplaťte poštovné, abychom vám mohli doručit balíček!“ Kliknete a zobrazí se stránka požadující údaje o vaší platební kartě. Jiný e-mail může obsahovat odkaz snažící se oběť přesměrovat na falešné stránky. Ty se budou tvářit jako web patřící vaší finanční instituci. Pokud požadované přístupové nebo platební údaje zadáte, mají útočníci vyhráno. Získali, co potřebovali.

Ale nemusí jít nutně o vás. Skutečným cílem útoku může být vaše společnost nebo zaměstnavatel. Útočník po vás může požadovat změnu přístupových údajů nebo pošle přílohu která se bude tvářit jako Word, Excel nebo PDF dokument. Ve skutečnosti se vám do pracovního zařízení po jejím otevření stáhne škodlivý kód, který pachateli otevře dveře do sítě organizace. Nebo se vám do počítače nainstaluje ransomware, který zašifruje soubory a chcete-li je zpátky, nezbývá než zaplatit výkupné (obvykle v bitcoinech) a doufat.

Phishing bývá často jednou ze součástí sofistikovaných útoků na společnost a je jen první branou k získání vašich údajů.

Phishing se však netýká jen e-mailů. Podvodníci používají i SMS zprávy nebo hovor automatu, který vás třeba bude varovat, že na vašem účtu byla zaznamenána podezřelá aktivita. Pokud zavoláte na poskytnuté číslo, dovoláte se přímo podvodníkovi, který z vás bude lákat přístupové údaje.

Útočníci mají mnohdy k dispozici celá call centra, která se budou tvářit jako vaše IT podpora, váš poštovní doručovatel nebo vaše banka. Věděli jste, že takové fiktivní call centrum se dá koupit jako ne moc drahá služba? Chceme volat někomu takto placenému?

A co vishing? Říká vám to něco? Cílem je pořád to stejné – dostat z vás přístupové údaje, ideálně peníze, a to prostřednictvím hovoru. Útočník se často vydává za zástupce instituce (třeba banky) nebo společnosti (zprostředkovatel výhodného nákupu akcií, kryptoměny, čehokoliv jiného). Bude na vás tlačit, abyste sdělili číslo platební karty, platnost, bezpečnostní kód nebo abyste si do počítače nainstalovali program, který mu umožní vzdálený přístup.

Jedná se o užitečný program, kdy vám třeba IT oddělení nebo servisní podpora účetního softwaru či kdokoliv jiný, komu to dovolíte, dokáže vzdáleně na počítači zprovoznit to, co jste si pokazili. Jen koukáte na obrazovku, jak vám po ní jezdí myš, otevírají se okna a odklikávají tlačítka.

Útočník se vás bude snažit přimět k instalaci takového programu, abyste mu sdělili vygenerovaný kód, pod kterým se k vašemu zařízení dostane, pak vás nechá přihlásit se do elektronického bankovnictví a potom už jen sledujete jak rychlostí blesku zadává platební příkaz.

Stejně tak není dobré slepě důvěřovat, když vám zavolá pan Novák, který se představí jako pracovník IT oddělení společnosti, ve které pracujete s tím, že je potřeba provést upgrade, ale protože je to jednoduché, zvládnete to společně vzdáleně. Přece kvůli tomu nebudete jezdit na centrálu!

Pamatujte, že pokud má útočník na mušce vaši společnost, není problém zjistit si předem co nejvíc informací a zaměřit se na nejslabší článek – na zaměstnance (na vás).

Znáte spoofing ![]() ? Útočníci často disponují informací o skutečné bankovní instituci, ve které má volaný svůj účet. Je pak pro ně velmi snadné napodobit jakékoliv telefonní číslo, třeba i infolinku banky (také emailovou adresu či identitu), aby byl jejich hovor věrohodnější.

? Útočníci často disponují informací o skutečné bankovní instituci, ve které má volaný svůj účet. Je pak pro ně velmi snadné napodobit jakékoliv telefonní číslo, třeba i infolinku banky (také emailovou adresu či identitu), aby byl jejich hovor věrohodnější.

Pozdě v noci vám volá někdo z banky a tvrdí, že z vašeho účtu právě odchází podezřelé platby zadané platební kartou. Aby ty platby mohl dotyčný zastavit, požaduje od vás pro ověření číslo platební karty, datum platnosti a bezpečnostní kód, který je na kartě uveden na druhé straně. Ale rychle, další platba odejde za dvě minuty, ať to stihneme zastavit!

Jak se bránit když metody útoku jsou čím dál sofistikovanější? V první řadě, je potřeba používat zdravý selský rozum.

Pracovník banky po vás nikdy nebude vyžadovat přístupové údaje, PIN, bezpečnostní prvky z platební karty či sdělení autorizačního kódu, který vám přišel prostřednictvím SMS. A to platí také o emailech, které vám banka pošle.

Při každém přístupu do elektronického bankovnictví nebo i jinam, kam zadáváte své přihlašovací údaje, kontrolujte, zda odpovídá doména přihlašovací stránky a jestli je připojení zabezpečené. Na začátku příkazového řádku, kam zadáváte internetovou adresu, by měl být zámeček, na který když kliknete, zobrazí se údaje o platnosti certifikátu.

Software, antivirový program a firewall pravidelně aktualizujte.

Používejte silná hesla. Ověřte si, zda vaše e-mailové adresy a hesla nejsou na seznamu uniklých přístupových údajů HaveIBeenPWNed.com, který je neustále rozšiřován. I my jsme si tam našli naše e-mailové adresy a hesla, ale o tom jsme už psali Ukradená hesla – vaše možná také ![]() .

.

Kontrolujte adresu odesílatele, zda je věrohodná. Společnosti používají v e-mailových adresách svou doménu a ne veřejně dostupnou jako gmail.com či zvláštně vypadající ninfan.pw.

Může vás zarazit špatná čeština v textu e-mailu, i když překladače odvádí čím dál lepší práci, nebo podezřele výhodná nabídka, informace, že jste něco vyhráli atd. U takových zpráv neklikejte na odkazy ani neotevírejte podezřelé přílohy.

Pokud se vás někdo snaží dostat do časového presu a vyžaduje vaši rychlou reakci, mělo by to být pro vás znamením, že něco není v pořádku. Neklikejte, nesdělujte!

Cizím osobám nepovolujte vzdálený přístup k vašemu zařízení. Nikdy! A pokud pan Novák tvrdí, že je z vašeho IT oddělení a vy ho neznáte, zajisté mu nebude vadit, když ho požádáte o jiný termín s tím, že potřebujete čas na ověření, zda u vás skutečně pracuje a je-li takový postup schválen. Naopak by vás měl pochválit za obezřetnost.

V rámci firmy se vyplatí investovat do IT školení.

Vzdělávejme zaměstnance!

Vzdělávejme sami sebe!

Kdy jindy, když ne teď?

Jdete do toho s námi?

Třeba prostřednictvím školení a kurzů, které připravujeme dle vašich požadavků. Jsme akreditovanou společností pro vzdělávání. Kurzy realizujeme online nebo prezenčně ve vaší organizaci (pokud to situace dovoluje). Zajišťují je naši lektoři s dlouholetou praxí v oboru. Nač jsou zaměřeny?

| Obecné internetové bezpečnosti |

| Správy hesel |

| Cloudů a jejich bezpečnosti |

| Phisingů, virů a kyberútoků |

| Ochrany osobních údajů |

| eGovernmentu a datových schránek |

| Elektronického podpisu |

| Úvodu do šifrování |

| Sociálních sítí |

Již několikátým rokem zdarma zasíláme našim klientům, ale i zaregistrovaným odběratelům nepravidelné informační emaily týkající se problematiky informační bezpečnosti, GDPR či jiných zajímavostí z oblasti řízení podniků a informačních technologií.

I vy a vaši kolegové se můžete zaregistrovat k odběru a naše novinky využívat třeba pro školení svých zaměstnanců, jako to již činí mnozí jiní.

V minulosti jste si mohli přečíst:

Kolik zemí se zabývá ochranou osobních údajů? Proč je to důležité? Nač se používají peníze z pokut? Jak spolu souvisí GDPR, cookies a whistleblowing?

Proč zvýšení odolnosti měkkého cíle není primárně otázkou investic do technologií? Proč si Q – COM myslí, že jde jen o jiný pohled na bezpečnost organizace?

Co nás čeká dle chystaného zákona o ochraně oznamovatelů? Proč bychom měli zřídit vnitřní oznamovací systém? Kolik to bude stát, když se včas nepřipravíme?

Také na vás ze všech webů útočí cookie lišty? A proč bychom se jimi měli zabývat i my? Opt-out je pasé, získejte aktivní souhlas uživatele, nastala doba opt-in.

Jak poskytovatelé nejrůznějších systémů hází svým uživatelům klacky pod nohy? A proč není dobré podmiňovat nákup SW úhradou licence za jednotlivého uživatele?

Vybrané novinky zveřejňujeme také na našich sociálních sítích.

V rámci naší podpory při provozování již zavedeného systému řízení bezpečnost informací (ISMS), nebo při přípravě na audit ISMS či certifikaci GDPR (více na našich stránkách ![]() ), poskytujeme na poli informační bezpečnosti tyto služby:

), poskytujeme na poli informační bezpečnosti tyto služby:

| Praktické prověření zaměstnanců (sociální inženýrství) a rozbor závěrů. |

| Praktická analýza bezpečnosti a prezentace výstupů. |

| Školení informační bezpečnosti. |

Myslíte to s bezpečností vážně? Garantujte ji také svým zákazníkům – implementujte a certifikujte systém řízení bezpečnosti informací dle ISO 27001 (ISMS).

Nastal čas na změnu…

Využijte našich zkušeností v oblastech implementace systémů řízení, revizí systémů řízení, auditů a školení.

Cookies už jen se souhlasem – upravte weby

Není to tak dávno, co jsme školili v organizacích a institucích, jak se co nejlépe vypořádat s GDPR a mimo jiné také s oznámením o používání cookies na webech. Málo kdo to měl tenkrát před naší intervencí správně. Uběhly tři roky a cookies je potřeba řešit znova.

Poslanecká sněmovna schválila ve třetím čtení novelu zákona č. 127/2005 Sb., o elektronických komunikacích (dále jen „ZEK“). Návrh zákona jakožto sněmovní tisk 1084 ještě neprošel celým legislativním procesem, ale předpokládáme, že ke zdárnému konci dospěje vzhledem k tomu, že je jeho účelem harmonizace české právní úpravy s evropským kodexem elektronických komunikací.

Evropský kodex pro elektronické komunikace nahrazuje dosavadní předpisový rámec pro sítě a služby elektronických komunikací. Ten byl tvořen pěti směrnicemi (rámcovou, přístupovou, autorizační, o univerzální službě a tzv. ePrivacy) přijatými v roce 2002 a naposledy revidovanými v roce 2009. Evropský kodex většinu z těchto směrnic konsolidoval do jediné. Výjimkou je pouze ePrivacy směrnice, která i nadále zůstává v platnosti, a bude tak na elektronické komunikace dopadat spolu s evropským kodexem.

S plánovanou účinností od 1. ledna 2022 se podstatně zpřísní dosavadní pravidla používání cookies a jiných technologií, jež mohou ukládat údaje do zařízení uživatele nebo z něho číst informace (web beacony, trackovací pixely, web trackery a další). Pro zjednodušení budeme nadále v článku používat označení cookies, neboť se jedná o nejčastěji používanou technologii pro sledování uživatele.

Změna dopadne na každého, kdo provozuje webovou prezentaci nebo mobilní aplikaci a využívá různé statistické, analytické či marketingové nástroje a dosud setrvává v režimu opt-out pro používání cookies. Od ledna už totiž jiný režim než aktivní souhlas uživatele, tedy opt-in, nebude přípustný.

Cookies jsou malé soubory ukládané do vašeho zařízení, jejichž primárním účelem je zajištění technického fungování webové stránky. (Bez nich by například e-shop při procházení jednotlivých stránek se zbožím nepoznal, že se stále jedná o stejného uživatele a s načtením každé další stránky by došlo k vymazání obsahu košíku.)

Cookies se však používají také pro statistické a analytické účely (měření návštěvnosti, sledování uživatele – jak se na webu chová, kam kliká) nebo pro marketingové účely, kdy jsou sledovány jeho zájmy podle v minulosti navštívených stránek s cílem generovat personalizovanou reklamu.Zajímá vás, jak mít cookies pod kontrolou z pozice uživatele? Přečtěte si článek na našem blogu „Blokace cookies v prohlížeči„.

Podle stávajícího znění ZEK, §89, odst. 3 je „každý, kdo hodlá používat sítě elektronických komunikací k ukládání údajů nebo k získávání přístupu k údajům uloženým v koncových zařízeních účastníků nebo uživatelů, povinen tyto účastníky nebo uživatele předem prokazatelně informovat o rozsahu a účelu jejich zpracování a je povinen nabídnout jim možnost takové zpracování odmítnout“.

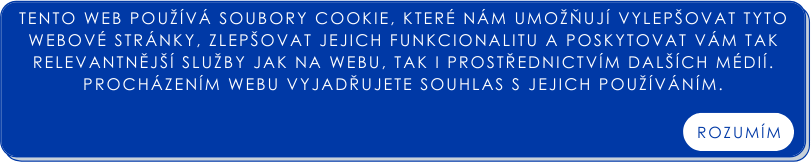

Proto můžete na různých webech nebo v mobilních aplikacích vidět lišty, které upozorňují na používání cookies. Někdy jsou tyto informace uvedeny v patičce stránky nebo i na samostatné stránce.

Litera zákona hovoří rovněž o tom, že je provozovatel povinen poskytnout uživateli možnost odmítnout používání cookies, tedy umožnit mu opt-out. Jinými slovy je používání cookies (tedy i měření návštěvnosti a sledování pohybu uživatele na stránkách) možné do doby, než uživatel vyjádří svůj nesouhlas.

V tomto bodě došlo k nesprávné implementaci směrnice ePrivacy, které od její aktualizace v roce 2009 opt-out nestačí a požaduje, aby každý provozovatel webu získal aktivní souhlas uživatele s rozsahem a účelem zpracování, tedy opt-in. Mimochodem podobného omylu s opt-out se dopustili i Němci. U nás tento rozpor napraví zmiňovaná novela ZEK. Používání cookies či jiných technologií tak bude moci být aktivováno až na základě uděleného souhlasu uživatele, nikoliv v okamžiku navštívení stránky. Pasivita uživatele už nebude žádoucí. Skončí stávající praxe, kdy je za souhlas považováno i prosté pokračování v prohlížení webové stránky.

Cookie lišta, se kterou se stále ještě na valné většině webů můžete setkat, neobsahuje aktivní předchozí opt-in souhlas uživatele, ba co víc, uživatel většinou ani nemá možnost uplatit opt-out a používání cookies odmítnout. Obvykle se jen z informačního textu dočtete, že jsou cookies používány a po kliknutí na tlačítko „Rozumím“ nebo „Souhlasím“ dojde k pouhému skrytí lišty, zatímco cookies se aktivovaly ihned po příchodu uživatele na webové stránky (bez ohledu na to, zda na tlačítko klikl nebo zůstal pasivní a nechal lištu lištou).

Bez souhlasu uživatele lze dle § 89 odst. 3 ZEK používat úzce vymezenou skupinu cookies. Zde se nic nemění. Povoleny jsou nezbytné cookies pro „technické ukládání nebo přístup výhradně pro potřeby přenosu zprávy prostřednictvím sítě elektronických komunikací“ nebo „pro potřeby poskytování služby informační společnosti, která je výslovně vyžádána účastníkem nebo uživatelem“. Jinými slovy v pořádku jsou cookies používané pro správné fungování stránek nebo všelijaké chaty, které uživatel aktivuje pro komunikaci se zákaznickou podporou. Statistické, analytické či marketingové nástroje však mezi výjimkami nečekejte.

Souhlas s používáním cookies by měl odpovídat požadavkům stanovených v GDPR. Musí být udělen dobrovolně (neměl by být vynucen například zablokováním přístupu k obsahu stránky ani by nemělo dojít k znepříjemnění používání webu, dokud uživatel souhlas neudělí). Mělo by být patrné, co je obsahem souhlasu, k čemu budou získaná data použita a komu jsou předávána (např. poskytovatelům reklamních systémů). Udělení souhlasu by mělo být stejně jednoduché jako jeho odvolání.

Uživateli by měly být k odsouhlasení předloženy všechny skupiny používaných cookies dle jejich účelu. Inspirovat se můžete například u ČSOB. Jedná se o tzv. granularitu souhlasu.

Každopádně je potřeba mít na paměti, že před udělením souhlasu není možné cookies používat. Tedy spolu s navštívením stránky nelze do zařízení uživatele cookies ukládat (vyjma nezbytných technických) a získané údaje zpracovávat, dokud k tomu sám uživatel nedá souhlas.

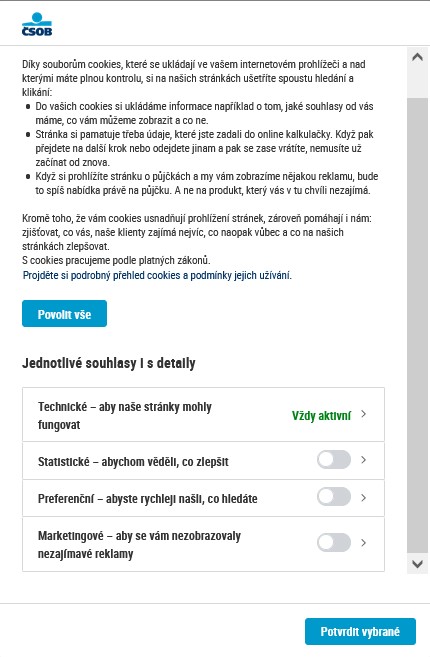

Na Internetu je několik online služeb, které vám zdarma (nebo za e-mailovou adresu) prověří, jak si váš web vede. Jaké cookies se snaží nasypat do zařízení uživatele, zda jsou cookies blokovány před udělením souhlasu uživatelem, nebo zda cookie lišta obsahuje všechny náležitosti. My používáme služby consentmanager.net a cookiebot.com.

Francouzský dozorový úřad pro ochranu osobních údajů CNIL v loňském roce zjistil, že internetové stránky Googlu a Amazonu nepožádaly návštěvníky předem o souhlas s uložením reklamních cookies ani neposkytly jasné informace o tom, jak zamýšlejí získané informace použít, či jak mohou uživatelé cookies odmítnout. Obě společnosti si tak vysloužily vysokou pokutu – 100 milionů EUR Google a 35 milionů EUR Amazon. Více si můžete přečíst v článku serveru Novinky.cz.

V České republice zatím nebylo neoprávněné používání cookies pokutováno. Úřad pro ochranu osobních údajů nemůže otázku získávání souhlasů hodnotit z důvodu chybného převedení evropské směrnice do českého zákona, na což dlouhodobě upozorňoval ať už veřejně nebo přímo v protokolech o kontrolách. Ostatně režim opt-in byl do novely ZEK zařazen právě z iniciativy ÚOOÚ. Lze tedy očekávat, že po nabytí účinnosti novely už nebude při kontrolách zdrženlivý a pokuty začnou padat i u nás.

Novela ZEK tímto dohání směrnicí ePrivacy zavedený evropský standard v přístupu ke cookies, což pro nás znamená významné zpřísnění pravidel. V budoucnu by však směrnici ePrivacy i transponovaná ustanovení ZEK mělo nahradit nařízení ePrivacy, které ve svém současném návrhu obsahuje podobnou úpravu opt-in, ale umožňuje použití některých cookies pro statistické účely bez souhlasu. Schválení tohoto nařízení však bylo již několikrát odloženo, do té doby je potřeba řídit se ustanoveními ZEK.

S přípravami na nové znění zákona doporučujeme začít co nejdříve.

Nastal čas na změnu…

Využijte našich zkušeností v oblastech implementace systémů řízení, revizí systémů řízení, auditů a školení.

Neplaťte za každého uživatele – můžou jich být stovky

Zdá se, že už i malé a střední podniky pochopily, že se bez digitalizace neobejdou. Bohužel jim poskytovatelé nejrůznějších systémů, které by měly digitalizaci usnadnit, tak trochu hází klacky pod nohy svou cenovou politikou. Myslíme si, že není šťastné řešení nákup aplikace, systému, softwaru podmiňovat úhradou licence za každého jednotlivého uživatele. Nevyhnutelně to pak vede k selekci pracovníků, kteří budou se systémem pracovat.

U nás platíte za službu nebo za funkcionality, které využíváte. Nemusíte zvažovat, kterému uživateli zaplatíte přístup a kdo ho až tak moc nepotřebuje. Počet uživatelů ani připojených zařízení neomezujeme, protože si dobře uvědomujeme, že kdo přístup nemá, zůstává u papírové agendy. Pokud má systém přinést organizaci užitek, musí ho používat co největší počet zaměstnanců.

Digitalizujte s našimi aplikacemi.

Výhodou našich produktů je, že jsou plně online (v cloudu). Jestli je to úložiště DISQIE, podnikový informační systém QML nebo aplikace tvořené na míru našim klientům, je jedno, odkud k nim uživatelé přistupují. Cloudujte z kanceláře, od zákazníka, z mobilu, z domova či chalupy nebo klidně od rybníka. S našimi aplikacemi potřebujete jen zařízení připojené na Internet.

Starosti vyřešíme za vás.

Využijte našich zkušeností v oblastech implementace systémů řízení, revizí systémů řízení, auditů a školení.

Den bezpečnějšího internetu 2021

Den bezpečnějšího internetu se připomíná druhé úterý v únoru už od roku 2004 a jen v loňském roce se do něj zapojilo 170 zemí po celém světě. V letošním roce připadá na 9. února 2021.

Pod heslem „Společně pro lepší internet“ vyzývá všechny zúčastněné strany, aby se spojily a připomenuly všechny aktivity, které mohou pomoci udělat internet lepším a bezpečnějším místem. Koordinátorem tohoto dne pro Českou republiku je národní Safer Internet centrum, které spravuje sdružení CZ.NIC  .

.

Do této akce jsme se rozhodli zapojit i my ze společnosti Q – COM, která je již více než 20 let předním českým poskytovatelem konzultačních, analytických a auditních služeb v oblasti řízení podniků a informačních technologií.

Aktuálně žijme všichni více v online světě než offline. Prostřednictvím internetu komunikujeme, nakupujeme, platíme, zveřejňujeme o sobě tunu informací a ani si neuvědomujeme, že se vystavujeme obrovskému množství rizik.

Chceme-li něco naučit děti, je potřeba vysvětlovat, ukazovat, sami se tak chovat. Chceme-li něco naučit jejich rodiče, naše zaměstnance, vzdělávejme je!

Vzdělávejme zaměstnance!

Vzdělávejme sami sebe!

Kdy jindy, když ne teď?

Jdete do toho s námi?

Třeba prostřednictvím školení a kurzů, které připravujeme dle vašich požadavků. Jsme akreditovanou společností pro vzdělávání. Kurzy realizujeme online nebo prezenčně ve vaší organizaci (pokud to situace dovoluje). Zajišťují je naši lektoři s dlouholetou praxí v oboru. Nač jsou zaměřeny?

| Obecné internetové bezpečnosti |

| Správy hesel |

| Cloudů a jejich bezpečnosti |

| Phisingů, virů a kyberútoků |

| Ochrany osobních údajů |

| eGovernmentu a datových schránek |

| Elektronického podpisu |

| Úvodu do šifrování |

| Sociálních sítí |

Již několikátým rokem zdarma zasíláme našim klientům, ale i zaregistrovaným odběratelům nepravidelné informační emaily týkající se problematiky informační bezpečnosti, GDPR či jiných zajímavostí z oblasti řízení podniků a informačních technologií.

I vy a vaši kolegové se můžete zaregistrovat k odběru a naše novinky využívat třeba pro školení svých zaměstnanců, jako to již činí mnozí jiní.

V minulosti jste si mohli přečíst:

Jak to v České republice vypadá s certifikací GDPR. Jaké byly uděleny nejvyšší pokuty za porušení GDPR, proč se mluvilo o štítu soukromí EU – USA a jaký režim GDPR bude nadále panovat ve Velké Británii.

Co čekat od digitalizace a jakou mají malé a střední podniky výhodu proti velkým společnostem. V čem spatřujeme budoucnost digitalizace a představili jsme Pozoruhodný produkt 2021.

Informovali jsme o uniku emailových adres a hesel, který se týká i občanů České republiky. Zároveň jsme zveřejnili návod, jak zjistit, zda se únik týká právě vašich údajů.

Zveřejnili jsme návod co dělat, když byly naše údaje kompromitovány. Jak dál postupovat a jak se takovému problému do budoucna vyhnout. Odpověděli jsme na otázku, proč se kradou hesla.

Nabádali jsme k obezřetnému chování v online světě, ale i když jsme online. Vypíchli jsme několik důležitých zásad, kterými je vhodné se řídit ať už doma, v práci nebo ve škole.

Vybrané novinky zveřejňujeme také na našich sociálních sítích.

V rámci naší podpory při provozování již zavedeného systému řízení bezpečnost informací (ISMS) nebo při přípravě na audit ISMS či certifikaci GDPR (více na našich stránkách ![]() ) poskytujeme na poli informační bezpečnosti tyto služby:

) poskytujeme na poli informační bezpečnosti tyto služby:

| Praktické prověření zaměstnanců (sociální inženýrství) a rozbor závěrů. |

| Praktická analýza bezpečnosti a prezentace výstupů. |

| Školení informační bezpečnosti. |

Myslíte to s bezpečností vážně? Garantujte ji také svým zákazníkům – implementujte a certifikujte systém řízení bezpečnosti informací dle ISO 27001 (ISMS).

Starosti vyřešíme za vás.

Využijte našich zkušeností v oblastech implementace systémů řízení, revizí systémů řízení, auditů a školení.

Z možnosti nutnost – investujte do digitalizace

Když před několika měsíci vypukla koronavirová epidemie, málo kdo čekal, kam až to dojde a jak zásadním způsobem bude ovlivněn život na celém světě.

Pod tlakem nucené sociální izolace jsme přestěhovali své životy domů a spoléháme na digitální technologie s jejichž pomocí pracujeme, komunikujeme, nakupujeme a trávíme volný čas. Bez moderních technologií již nemůže existovat žádný podnik, město ba dokonce ani stát. Přestože se o digitální transformaci hovoří již několik dekád, dosud se jednalo spíš jen o možnost, která se však nyní stává nutností pro přežití v bezkontaktním prostředí. Kdo digitalizaci zatím příliš neřešil, má nejvyšší čas začít do ní investovat!

Jarní a podzimní vládní protikoronová opatření totiž obzvláště malým a středním podnikům ukázala, že pokud chtějí udržet svůj byznys, neobejdou se bez digitalizovaného podnikového řízení, elektronické komunikace či online prodejního kanálu.

Naštěstí je na trhu dostatečný výběr řešení, i když těch pozoruhodných je jen pár. (Čtěte dál, jsme pyšní, že vám jedno takové můžeme nabídnout.)

Ještě vloni malé a střední podniky od investic do technologií čekaly zefektivnění procesů, zlepšení produktivity práce zaměstnanců, přilákání nových zákazníků či získání náskoku před konkurencí (dle studie společnosti SMB Group zabývající se výzkumem, analýzou a poradenstvím zaměřujícím se na přijetí technologií a trendy na trhu malých a středních podniků).

Stačilo však pár měsíců s pandemií a následnými vládními opatřeními, aby se jejich očekávání změnila. Nyní se od technologií požaduje řešení problémů způsobených nemožností setkat se fyzicky se zákazníky, je potřeba zlepšit schopnost spolupráce zaměstnanců na dálku, zastavit pokles prodejů, omezit ztráty, optimalizovat procesy, obnovit výrobu s omezeným počtem zaměstnanců či začít více využívat on-line marketing k rozvoji podnikání.

K tlaku na získání nových zákazníků se tak přidává potřeba udržet kontakt s těmi stávajícími a umět jim poskytnout co nejlepší podporu on-line. A to už jde bez Pozoruhodného produktu těžko.

Krize přináší příležitosti. Přestože je v tomto období nejistota jedinou jistotou, malé a střední podniky si uvědomují, že investice do inovací je cesta ven z krize. Proto více než 90% respondentů posledního průzkumu Asociace malých a středních podniků a živnostníků ČR (AMSP ČR) plánuje nějaké investice. Nejčastěji se jedná o inovaci technologií či zjednodušení administrativy ![]() .

.

Jak je na tom vaše organizace? Digitalizujete?

Jak nám aktuální dění ukazuje, kdo zvládl adoptovat digitální technologie, rychleji inovuje a je v případě krize schopen zareagovat a nabídnout nový produkt nebo službu.

Velké společnosti jsou většinou v digitalizaci dál. Malé a střední podniky však nyní mají výhodu, že mohou přeskočit některé technologie, do kterých dříve investovaly korporace a o nichž již víme, že jim zvoní hrana. Například v minulosti hojně zaváděné serverové aplikace podnikových informačních systémů, jež byly využívány pro spolupráci uživatelů, sdílení informací a řízení procesů začínají být zastaralé. Se vzdáleným přístupem uživatelů a prací na dálku přichází nové výzvy. Malé a střední podniky mají nyní možnost implementovat nové technologie výrazně levněji a rychleji.

Nemyslíme ovšem ty cloudy, které se neobejdou bez kvalitního správce systému, terminálů, licencí operačních systémů, VPN a řešení problémů s provozováním spojených.

Máme na mysli systémy, které jsou pro cloud postaveny od samotného začátku. Kde vzdálený přístup je možný z jakéhokoliv zařízení s přístupem na Internet prostřednictvím webového prohlížeče.

Nic víc nepotřebujete! Odpadá starost o zabezpečení dat, infrastrukturu a technologie. To vše řeší provozovatel systému. A vám zbyde čas na důležitější projekty.

V cloudech je budoucnost. Tak vidíme digitalizaci my!

Společnost Q – COM nabízí své služby v oblasti systémů řízení a IT již více než dvacet let. Nejsme vyznavači hesla, že čas jsou peníze. Mnohem více nám záleží na kvalitě našich služeb a spokojenosti našich klientů. Proto do každé zakázky dáváme maximum našich znalostí a zkušeností. Naše informační systémy podporují systémy řízení a procesní i projektové řízení společností a naopak v oblasti systémů řízení umíme řešit také digitální výzvy – digitalizaci procesů, IT bezpečnost a optimalizaci IT.

V nedávném výzkumu napříč EU, který měl za cíl zjistit, jak jsou na tom malé podniky s digitalizací, 73% dotázaných uvedlo, že mají potíže s nastavením a implementací nových technologií a trápí se s migrací z předchozích systémů či s vyřazením starých technologií z provozu. 51% procent dotázaných obtížně hledá správnou technologii, jež by odpovídala jejich potřebám a 38% malých a středních podniků by přivítalo podporu při zaškolení. Toť údaje ze zprávy, kterou financovala Mezinárodní skupina Vodafone Group ![]() .

.

Všechny tyto zmíněné potíže mají společného jmenovatele. Základem je vybrat si kvalitního dodavatele, který zajistí, že se organizace nebudou cítit ztraceny. A přesně o to se snažíme. Proto jsme se v této nelehké době a navzdory obtížné ekonomické situaci rozhodli věnovat většinu úsilí projektu, o kterém jsme přesvědčeni, že má smysl!

Toto naše přesvědčení ještě posílilo začátkem prosince, neboť námi vyvíjený informační systém QML získal ocenění Pozoruhodný produkt 2021, jež uděluje vydavatel stránek BusinessIT.

V kategorii Informační systémy se tak QML zařadil mezi pozoruhodné produkty, které inovativně řeší určitý problém či poskytují zajímavé inovativní funkce. Ve všech případech se jedná o produkty s potenciálem pomoci organizacím posunout se vpřed. Kompletní seznam oceněných produktů je k dispozici na webových stránkách vydavatele ![]() . Hodnocení QML sdílíme na webu www.qml.cz.

. Hodnocení QML sdílíme na webu www.qml.cz.

Webový podnikový informační systém QML, který neustále vylepšujeme, je bez nadsázky antiCovid. V maximální míře totiž podporuje práci na dálku, bez potřeby setkání pracovních týmů. Zaměstnanci mohou pracovat z bezpečí domova nebo třeba z chalupy. Všechny potřebné údaje mají hned po ruce a stačí jim jen zařízení s připojením na Internet a webový prohlížeč.

Takto funguje digitalizace u nás:

Díky propojení s ostatními systémy, které u nás využíváme, mají naši manažeři okamžitý přehled o ekonomických výsledcích, ať se právě nachází kdekoliv. Data však neputují jen do IS QML, ale i obráceným směrem.

Takže Marcela může v klidu fakturovat po nocích, kdy jí děti konečně spí, bez potřeby přihlášení skrz VPN do účetního systému a v rychlosti sfoukne i personalistiku.

Díky propojení se souborovým systémem si Martin z pohodlí domova prohlédne podklady pro příští schůzku uložené na serveru a v modulu Kontakty zkontroluje, s kým se má potkat. Ano, né vždy se osobnímu kontaktu vyhneme, ale snažíme se ho eliminovat, co to jde.

Obchoďáci zadávají podrobnosti o zakázkách přímo z terénu a kdykoliv mají přehled o proběhlých jednáních a detailech, co se domluvilo.

Manažeři řídí své týmy prostřednictvím modulu Úkoly. A když není někomu něco jasné, hned se to prodiskutuje v chatu.

I naši vývojáři řeší požadavky na úpravy či opravy přímo v systému a případně diskutují nad jejich řešením. Klienti zadávají své požadavky přímým kanálem ze své instalace IS QML prostřednictvím speciálně vyvinuté funkce.

A náš „generální“? Těší se, až bude moci jít na tenis, protože ho konečně nezatěžujeme požadavky na investice do technologií z důvodu padající VPNky či přetíženého serveru. Co vyžaduje jeho schválení, to skrz IS QML zvládne i z kurtu.

IS QML není instantní krabicové řešení. Každé implementaci předchází analýza stávajících procesů a jejich optimalizace. Citlivé nasazení informačního systému je doprovázeno importem dat z dosavadních systémů či jejich propojením.

IS QML upravujeme zákazníkovi na míru dle jeho potřeb a procesů. Není výjimkou, že se naši zákazníci aktivně podílí na dalším rozvoji systému, kdy nám zasílají náměty a požadavky na úpravu.

V průběhu implementace systému jsou realizačnímu týmu k dispozici konzultanti, kteří vše ochotně vysvětlí, ukážou, poradí. Zaškolení koncových pracovníků je naprostou samozřejmostí a i posléze je jim téměř nepřetržitě k dispozici naše technická podpora, která je připravena poradit či vyřešit vzniklé potíže.

Hřeje nás, že byl IS QML oceněn jako Pozoruhodný produkt 2021, ale mnohem více nás těší, že ho obdobně hodnotí i naši zákazníci.

Starosti vyřešíme za vás.

Využijte našich zkušeností v oblastech implementace systémů řízení, revizí systémů řízení, auditů a školení.

IS QML – Pozoruhodný produkt 2021

Námi vyvíjený informační systém QML získal začátkem prosince ocenění Pozoruhodný produkt 2021, jež uděluje vydavatel stránek BusinessIT. V kategorii Informační systémy se tak zařadil mezi pozoruhodné produkty, které inovativně řeší určitý problém či poskytují zajímavé inovativní funkce. Ve všech případech se jedná o produkty s potenciálem pomoci organizacím posunout se vpřed.

Kompletní seznam pozoruhodných produktů je k dispozici na webových stránkách vydavatele ![]() . Hodnocení QML sdílíme níže.

. Hodnocení QML sdílíme níže.

QML je webový informační systém pro podporu vzdáleného řízení malých a středních podniků. Díky plně online režimu mají uživatelé potřebné informace po ruce, ať se právě nacházejí kdekoliv. Propojením s ostatními systémy a souborovými uložišti je v rámci QML vytvořeno jedno místo pro sdílení informací. Data však mohou putovat i z QML do jiných systémů, takže například účetní může v klidu fakturovat po nocích, bez potřeby připojení skrz VPN do účetnictví. Obchodníkovi QML umožňuje prohlédnout si z domova podklady pro schůzku a zkontrolovat, co bylo projednáno minule. Informace zadává přímo z terénu a kdykoliv má přehled o provedených pracích a stavu zakázky. A všechny potřebné smlouvy a objednávky? Najde či vystaví také tam. Manažeři řídí své týmy prostřednictvím úkolů. Když není někomu něco jasné, prodiskutují to v chatu. A také generální ředitel může přes QML schválit jakýkoli dokument odkudkoli.

Systém QML nabízí řadu základních modulů a prostřednictvím XML jej lze napojit na externí systémy, například na účetnictví. Zajišťuje tak komplexní online přístup k podnikovému ERP, CRM, personálnímu a docházkovému systému. Všechna data jsou po ruce okamžitě a odkudkoliv. Stačí mít zařízení s připojením na internet a webový prohlížeč. Produkt nabízí i velmi intuitivní ovládání.

Starosti vyřešíme za vás.

Využijte našich zkušeností v oblastech implementace systémů řízení, revizí systémů řízení, auditů a školení.

Stamiliony uniklých údajů – emailové adresy a hesla

V listopadu 2020 bylo možno na několika hackerských fórech stáhnout sbírku obsahující více než 226 emailových adres a hesel. Kolekce ukradených přihlašovacích údajů byla nazvána jako Cit0Day. Podle nezávislých šetření jsou tato data skutečně pravá. Souborům se důkladně věnoval Troy Hunt – odborník na počítačovou bezpečnost, jejichž rozbor zveřejnil na svých stránkách ![]() .

.

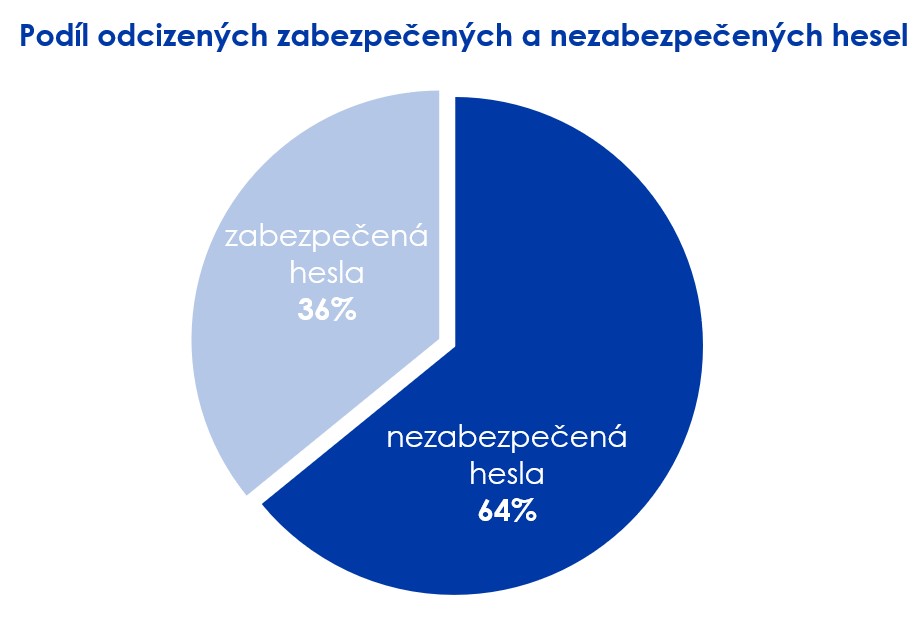

Cit0Day obsahuje také seznam více než tří stovek webů s doménou .cz, kterých se únik databází emailových adres a hesel týká. Ve většině případů jsou získané přihlašovací údaje v nezabezpečené (nezahashované) formě – v otevřeném textu. Pro naše čtenáře jsme ze zveřejněných souborů připravili seznam dotčených českých webů s počtem uniklých údajů.

Hash představuje otisk datové zprávy (vytvořený matematickou funkcí). Matematické funkce jsou pouze jednocestné – z otisku nelze získat půdní zprávu. Otisky různě dlouhých zpráv jsou stejně dlouhé. Různé datové zprávy vytvoří různé hashe. (Otisky jsou unikátní.) Hash se používají pro zabezpečení hesel, ověření unikátnosti či neporušenosti datových zpráv, apod.

Jak je vidno, únik se týká i nemalého počtu uživatelů a provozovatelů z České republiky. Počet kompromitovaných údajů z více než 300 českých domén překračuje 3,2 milionu, přičemž nadpoloviční většina údajů byla získána v nezabezpečené podobě (otevřeném textu).

Letos jsme již jednou psali o tom, jak zjistit, zda v souvislosti s naší emailovou adresou neuniklo heslo a jaké kroky po tomto zjištění učinit. Článek Ukradená hesla – vaše možná také, který obsahuje i doporučení jak vytvořit silné heslo a jak hesla spravovat, aniž bychom si je všechna pamatovali, je kdykoliv k dispozici na našich webových stránkách.

Hodí se však připomenout, že výše zmíněný odborník Troy Hunt zdarma provozuje webové stránky HaveIBeenPWNed.com, na kterých si můžete ověřit, zda váš email byl součástí některého z dosud odhaleného úniku nebo se zaregistrovat k odběru upozornění, pokud se tak v budoucnu stane. Ostatně díky této registraci jsme byli upozornění, že se aktuální únik týká i našich soukromých emailových adres.

Databáze hashů kompromitovaných hesel je veřejně dostupná a připravena k využití. Například náš informační systém QML sám ověřuje nová hesla oproti databázi HaveIBeenPWNed.com.

Pokud se váš email nachází v seznamu uniklých hesel, a patříte k těm uživatelům, kteří používají jedno heslo, důrazně doporučujeme změnit hesla! A to nejen do emailové schránky samotné, ale ke všem službám, k nimž se prostřednictvím tohoto emailu přihlašujete.

Starosti vyřešíme za vás.

Využijte našich zkušeností v oblastech implementace systémů řízení, revizí systémů řízení, auditů a školení.